Безопасность в системах видеонаблюдения

Все наслышаны о несанкционированном доступе к компьютерным системам. Видеонаблюдение также подвержено таким атакам. Защита от подобного вмешательства – это прежде всего понимание того, что большинство утечек происходит по вине самого пользователя системы и только малая часть – от несовершенства программного обеспечения.

Довольно странно бывает видеть, как видеокамера с поворотным устройством сама по себе начала вращаться, да еще и не слушаться команд от оборудования контроля. Но это вполне реальный сценарий. Любые устройства,у которых управление и контроль осуществляются удаленно, могут быть скомпрометированными.Самая лучшая защита – это, конечно, полностью локальная система, но таких остается все меньше.Связано это прежде всего с технологиями объединения разных устройств в одну инфраструктуру. Например, реализация «умного дома» нередко подразумевает связь систем безопасности с исполнительными механизмами, и это все контролируется удаленно.

Цель этой статьи – помочь защитить. Ни в коем случае не использовать для взлома приведенные примеры!

По статистике, более 85% так называемых взломов видеокамер или систем наблюдения происходит от некорректных настроек. Нередко на устройствах(маршрутизаторах, видеорегистраторах) остаются пароли по умолчанию. То есть это те пароли, которые были установлены производителем для первоначального доступа к устройству. По логике после конфигурации они должны меняться на более стойкие к взлому и быть известны только администратору устройства. Но почему-то это нередко забывают сделать. Причем такую ошибку допускают не только те, кто эксплуатирует системы видеонаблюдения, но и монтажные организации, осуществляющие запуск и настройку.

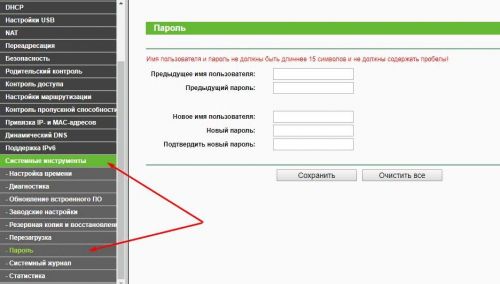

Сразу можно сказать, что универсальной защиты не существует. Если к вашей системе нужен будет доступ, то его обязательно получат. В мире хакеров не существует понятия«неуязвимая система». Есть только положение – рентабельно это или нет. Другими словами, перекроются ли затраты на взлом выгодой от полученных результатов взлома. Вот именно это положение и стоит использовать при защите своей системы видеонаблюдения, то есть нужно создать как можно больше препятствий на пути злоумышленника. Изменяются такие настройки в web-интерфейсе маршрутизатора или роутера.

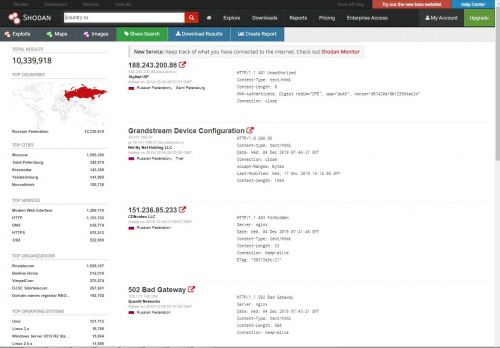

Если вы не владельцы многомиллионного бизнеса, то вряд ли серьезным взломщикам вы интересны. Важно другое – игнорирование элементарных настроек безопасности. В этом случае вы можете стать жертвой простых компьютерных хулиганов. Это те, которые пользуются разработками других, возомнив себя настоящими хакерами. А вот для таких атак в сети есть даже специальные поисковики, например Shodan и Censys. Они специализируются на поиске информации о подключенных сетевых устройствах, в том числе тех, которые используются в «Интернете вещей». В этих поисковиках без проблем находятся тысячи IP-видеокамер и маршрутизаторов с установленными по умолчанию паролями. И, найдя открытую систему, напакостить очень просто и неважно кому, чем и пользуются так называемые «хакеры».

Поисковик Shodan. Выдача с выборкой по России:

Как видно из скриншота,найдено 10 339 918 устройств. При использовании соответствующих фильтров в этом массиве можно найти интересующие нас видеокамеры. Вот три наиболее важных совета при настройке сетевого видеонаблюдения:

- При настройке маршрутизатора не используйте для вашей системы видеонаблюдения функцию DMZ (демилитаризованная зона), так как эта функция даст пользователю неограниченный доступ к видеорегистратору, который находится в сети.

- Если у вас к вашему видеорегистратору подключено несколько видеокамер наблюдения, не применяйте технологию «PortForwarding» для всех них. Это совсем не обязательно, так как видеокамеры используют сетевой видеорегистратор, который уже может использоваться для удаленного доступа.

- Вместо того, чтобы создавать пользователю пароль администратора, создайте учетную запись пользователя и предоставьте доступ только к тем функциям, которые ему нужны.

Обновление программного обеспечения устройств

К сожалению, не только невнимательность пользователя может привести к утечке информации. У программистов в области разработки программного обеспечения устройств (прошивок) также встречаются недоработки. Хакеры нередко используют несовершенство кода для осуществления захвата контроля над устройствами.Своевременное обновление прошивок обеспечивает дополнительную безопасность, так как обновления перекрывают возможные лазейки в ПО. Обновление видеорегистратора или IP-камеры – не такая сложная процедура: обычно все пошагово расписано на сайтах производителей устройств, там же находятся описания версий и реализованные изменения. Примеров тут приводить не будем, так как у разных моделей алгоритм обновления прошивки может быть разным.

Ограничение на подключение незнакомых устройств

У каждого сетевого устройства есть идентификатор – MAC-адрес. В настройках видеорегистратораили роутера нужно прописать только те MAC-адреса, которые присвоены вашему оборудованию,и создать «белый список» только для его использования. Это актуально и для статических IP-адресов в вашей сети. Есть и второй способ защиты системы видеонаблюдения –присвоить MAC-адреса от другого оборудования. Это не совсем правильно, но иногда очень действенно. Дело в том, что отличить одно устройство от другого можно,сравнив диапазон присвоенных производителем адресов.Но сразу оговоримся, что такое действие лучше всего выполнять людям с необходимой квалификацией в компьютерной безопасности.

Логирование с системы видеонаблюдения

Полезной практикой также является анализ журнала логирования. Выявление подключения новых устройств в сети можно заметить и настроить оборудование на удаленное оповещение о событиях.С такими функциями неплохо справляются встроенные файрволы в маршрутизаторах: при правильной настройке отпадает необходимость просмотра логов в ручном режиме.

Инсайдерская деятельность

Утечка информациис систем видеонаблюдения может быть осуществлена действиями инсайдеров. То есть это актуально для корпоративных систем, где имеется непосредственно доступ к оборудованию обслуживающего персонала. Действия по копированию видеоинформации пресекаются службой охраны в соответствии с политикой компании. С такими случаями достаточно трудно бороться, поскольку утечка происходит от доверенных лиц.